DMARCとは

DMARCとは、電子メールにおけるSPF認証やDKIM認証などの仕組みを活用することで、認証をさらに強化する送信ドメイン認証技術の一つである。DMARCとは、「Domain-based Message Authentication, Reporting, and Conformance」の略である。送信ドメイン認証は、メールが正しい送信元から送られているかどうかを認証するための技術で、フィッシングメールやなりすましメールといった悪質な犯罪を防ぐ上で有効である。その中で、IPアドレスや電子署名を使ってメールの送信元を認証する技術がSPF/DKIMであり、DMARCは、このSPF/DKIMの認証が失敗した際に、そのメールをどのように処理するかを決める役割を担っている。

近年、実在する企業や団体を騙ったメールを介して特定のサイトへ誘導し、クレジットカードの情報などをだまし取るフィッシング詐欺や、組織や企業を狙って偽の口座で多額のお金を送らせようとするビジネスメール詐欺などの被害が多発している。また、なりすましメールによってID・パスワード等のアカウント情報を抜き取られ、ウイルスに感染したり、個人情報を悪用されたりする被害も報告されている。DMARCは、こうしたリスクを回避する上でとても効果的な対策である。Outlook、gmail、Yahoo!といった代表的なメールシステムは、すでにDMARCに対応している。

DMARCの仕組み

DMARCでは、SPFやDKIMの技術を利用して認証を行う。以下では、まずSPF/DKIMについて説明し、DMARC認証の仕組みを解説する。

SPFとは

SPFとは、IPアドレスを利用して、正しい送信元のメールサーバからメールが送られているかを検証する技術である。SPFとは、「Sender Policy Framework」の略である。IPアドレスは、スマートフォン、タブレット、PCなどの情報通信機器でネットワーク通信を行う際に、通信相手を識別するための番号として使われる。SPFの仕組みでは、事前にメールドメインの所有者が、メール送信時に用いるサーバのIPアドレスをDNSサーバに登録しておく。メールの受信者は、DNSサーバに登録されている送信元のIPアドレスと一致するか確認し、正規のIPアドレスかどうかを判断する。

DKIMとは

DKIMとは、電子署名の技術を使って、メールがなりすましではないか、メールの内容が改ざん・変更されていないかを認証する技術である。DKIMとは「DomainKeys Identified Mail」の略である。DKIMでは、送信者は、メールに表示される送信元の情報(ヘッダFrom)をもとに、秘密鍵で暗号化した署名データを作成する。受信者は、そのヘッダFromの情報と公開鍵を使って電子署名を復号化し、メールの正当性を確認する。

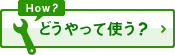

DMARC認証の流れ

DMARC認証の仕組み

SPF/DKIM認証に合格した場合

DMARC認証にpass(合格)するためには、まずSPFまたはDKIMの認証にpassする必要がある。そしてSPF/DKIMの認証にpassしたドメインと、メールのヘッダFromのドメインが一致していれば、DMARC認証も合格となり、メールを受信することができる。

このとき、SPF/DKIMの認証にpassしたドメインと、メールのヘッダFromのドメインが一致しているか照合することを「アライメント(調整)」と呼ぶ。SPF認証のドメインを照合する場合は「SPFアライメント」、DKIM認証のドメインを照合する場合は「DKIMアライメント」という。日本語では、「SPF調整」、「DKIM調整」などと呼ばれることもある。SPF/DKIM認証にはpassしたとしても、アライメントに失敗した場合は、DMARC認証は失敗となる。

なお、DMARC認証にpassするためにはSPF/DKIM認証のいずれかにpassすれば良い。そのため、DMARCを導入するために、SPF/DKIMの両方の導入が必要というわけではない。

SPF/DKIM認証に失敗した場合

送信メールドメインの所有者は、SPFまたはDKIMの認証に失敗した場合のメールの処理の仕方を、「DMARCポリシー」としてあらかじめDNSサーバに定義しておく。そして認証に失敗したメールを受け取った受信サーバは、このDMARCポリシーに従ってメールを処理する。DMARCポリシーでは、none(モニタリング)/quarantine(隔離)/reject(受信拒否)の三つの処理方法のうち、どの処理を行うかを指定することができる。

| none | 認証失敗時もそのまま受信し、特別な処理を行わない |

| quarantine | 認証失敗時は不審、危険なメールとして区別する |

| reject | 認証失敗時は受信を拒否する |

このように、メールドメインの所有者が、自身の保有するドメインのメールの扱いを先に指定できるのがDMARCの特徴である。また、メールドメインの所有者には後述するDMARCレポートが送付されるため、自身のドメインを騙るメールがどれくらい送られているかなどを知ることができる。

この仕組みによって、SPFとDKIMで対策しきれない部分を、DMARCを活用することで強化することができ、よりメールのセキュリティを高めることが可能になる。

DMARCのメリット

メールのなりすましや改ざんは、メールの送信者側に非がなくても、なりすましされた側の受信者となる顧客や取引先などからの信頼関係が揺らいでしまう可能性がある。DMARCはそんな被害を検知し、メールの送信者と受信者の双方の安全性を守ることができる。DMARCを利用することで、以下の3つのような点でメリットがある。

メールの信頼性の確保

DMARC認証でメールを認証し、なりすましや改ざんの検知がなされなかったメールに対して、「安全」、「正しい」という判断がされ、宣言される。そのため、DMARC認証の成功は、安全性を保証する判断基準ともなり、メールの信頼を確かなものにする。

なりすましメールの検知・処理

メールの送信者以外の誰かがなりすまして送ったメールや、第三者によって不正に改ざんされたメールは、DMARC認証によって検知される。また、メールの送信元アドレスを偽装し、あたかも正当な企業や組織のメールアドレスから送っているように見せかけたメールなども検知することで、悪意のあるメールの脅威から保護することができる。そして、DMARC認証が失敗したメールについて、DMARCポリシーで定義した「何もしない(そのまま受信する)」、「危険なメールとして区別する」、「受信を拒否する」という3つの処理方法からいずれかを選び、設定しておくことが可能である。

迷惑メール発生状況の提示

DMARCを利用することにより、メールの送信者として指定されたドメインのシステム管理者は、メールの中でDMARC認証に成功した割合、反対にDMARC認証に失敗した際には送信元サーバーの情報などが分かるレポートを受け取ることができる。そのため、DMARCポリシーに違反した改ざんメールやなりすましメールが、どれだけ発生しているのかということを知ることができる。迷惑メール発生状況を把握することができれば、それに対して対策を講じるということにもつながる。

DMARCのデメリット

DMARCには、メールを介したサイバー攻撃を防止するなどセキュリティ面でメリットがある一方で、以下の3つのようなデメリットが挙げられる。

管理者の負担が大きい

メールの送信者として指定されたドメインのシステム管理者は、DMARC認証を行ったすべてのメールサーバからのDMARCレポートを受け取る。そのため、メールの送信者が膨大な量のメールを配信している場合、送信者側のドメインの管理者へ届くレポートの数も多くなり、管理業務の負担が大きくなる。

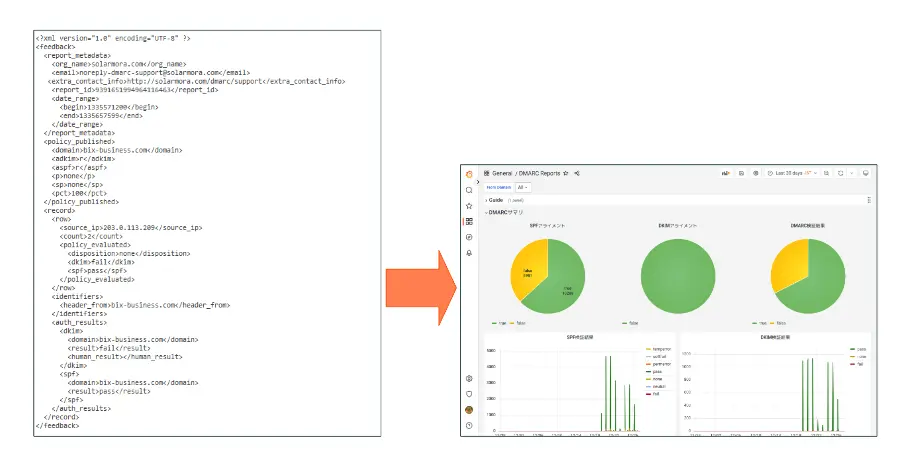

DMARCのレコードの解読が難しい

DMARCレコードとは、DMARCポリシーをテキストファイル化して記載したもので、とても複雑なものである。認証結果を分析するには、XMLファイルで送られてくるDMARCレコードを読み解かなければならない。そのため、ユーザーは解読するための専門知識が必要という難しさがある。

設定の負担が大きい

DMARC認証を行うためには、DMARCの標準であるSPFおよびDKIMの設定がまず必要となる。SPFとDKIMの設定をし、その後DMARCの設定をしてはじめて、DMARC認証を行うことが有効となる。また、メールの送信者がDMARC認証をしたいと思っても、メールの受信者がDMARCに対応していなければDMARC認証ができない。メールの送信者、受信者の両者がそれぞれ設定しなければならない負担がある。

DMARCの機能

DMARCは次のような機能を備えている。

DMARCレポート

DMARCレポートでは、DMARC認証が成功しているのか、失敗しているのかなど、メールの送信者として指定されたドメインのシステム管理者が検証の結果を受け取れるようになっている。レポートで知ることができる情報の例として、以下のような内容がある。

- DMARC認証に成功しているメールの割合

- 認証に失敗したメールの送信元サーバ(詐称メールを送信したサーバ)

- 認証に失敗(ドメイン詐称を検出)した際に受信者側のサーバがどのような処理を行ったのか

しかし、DMARCレポートはメールの利用状況を確認するために非常に有用な機能だが、レポート自体はXML形式で出力され解読が難しいため、解析や可視化が必要である。また、このXMLファイルはメールに添付されて送られてくるのが一般的であるため、自動で解析するためには非常に手間がかかる。デージーネットでは、DMARCレポートの解析・可視化に役立つツールとして、parsedmarcというオープンソースソフトウェアを紹介している。parsedmarcを使うことで、DMARCレポートを解析・保存したり、BIツールと連携させてグラフ等でデータを可視化することができる。

DMARCレポートを可視化したイメージ

DMARCレコード

DMARCレコードは、DMARCポリシーをテキストファイル化したものであり、メールの利用に欠かせないサーバであるDNSサーバに、DNS TXT(テキスト)レコードとして登録される。DNSは、ドメイン名とIPアドレスを変換する仕組みである。DMARCレコードは、複雑であり、解読に知識が必要となる。

DMARCの普及状況

DMARCは、2011年に策定、2015年に標準化された。すでにアメリカ・イギリスなどを中心に、海外の多くの国でDMARCの普及が進んでいる。一方、日本国内でもここ数年でDMARCを導入する企業が増加しており、特に2022年には多くの日本企業が導入に着手しているものの、海外と比べるとまだDMARCの実効性は低い。

海外の状況

海外では、先進国をはじめ、中東やアフリカなどでもDMARCが普及している。日本プルーフポイント株式会社が2023年12月に行った最新調査(※1)では、世界で最も普及しているのがデンマークで、導入率は100%となっている。次いでフランスで98%、オランダで96%、ドイツ/スウェーデンで93%、アメリカで92%、アラブ首長国連邦/サウジアラビア/アフリカで88%、オーストラリアで87%という状況となっている。

(※1)参照:日本プルーフポイント株式会社「主要18か国のDMARC導入率(2023年12月調査)」

https://www.proofpoint.com/jp/newsroom/press-releases/Nikkei225Firms-Lagging-Behind-Western-Countries-in-Fighting-Spoof-Email-Fraud![]()

日本の企業の状況

同じく日本プルーフポイント株式会社が公開した最新調査(※2)によると、日経225企業のうち、何らかの形でDMARCを導入している企業は全体の60%という結果となっている。2023年7月、日本政府が政府統一基準(政府機関等のサイバーセキュリティ対策のための統一基準群)の要件にDMARCを加えたことや、2023年10月にGoogleおよび米Yahoo!が発表した「メール送信者のガイドライン」などの影響で、昨年度まで31%だった導入率から大幅に向上したことが分かる。

しかし、実際にDMARCを導入している企業のうち、DMARCポリシー別の導入率をみると、前述したDMARCポリシーのnone(モニタリング)/quarantine(隔離)/reject(受信拒否)という3つの処理方法のうち、最もセキュリティの強いreject(受信拒否)を設定している企業は約4%のみとなっている。この数字は、主要18か国の中で最下位である。メールサーバセキュリティの対策は少しずつ進んできているものの、海外と比べ未だ実効性は低く、課題が残るのが実情である。

(※2)参照:日本プルーフポイント株式会社「日経225企業におけるDMARC導入状況(2023年12月調査)」、「主要18か国のDMARCポリシー別導入率(2023年12月調査)」

https://www.proofpoint.com/jp/newsroom/press-releases/Nikkei225Firms-Lagging-Behind-Western-Countries-in-Fighting-Spoof-Email-Fraud![]()

デージーネットの取り組み

2024年2月より、Google社およびYahoo!社が新たにアップデートした「メール送信者ガイドライン」が適用された。これにより、Gmail/Yahoo!メール宛てにメールを送信するほとんどの企業や組織で、送信ドメイン認証への対応が求められている。デージーネットでは、DMARCを実現するおすすめのソリューションとして、SpamGuardとRspamdという2つのシステムをお客様へ提案している。

SpamGuardは、インターネットサービスプロバイダ用に開発されたスパムメール対策ソフトウェアである。そのSpamGuardとDMARCを連携し、送信認証が通らない送信元をスパムメールの送信元とし、メールを受け取らないようにする仕組みを運用している。自社のシステムにこの仕組みを組み合わせることで、さらなるセキュリティ強化に大きな効果が得られる。

Rspamdは、DMARCに対応したオープンソースのスパムフィルターシステムである。このシステムは、メールの解析を行うだけでなく、SPF、DKIM、DMARC等を使用した送信者認証を行う。RspamdのDMARCでは、なりすましメールの受信を制限したり、スパムメールを検知したり、DKIM、SPFの認証結果をレポート通知したりすることができる。これらの機能により、メールのセキュリティを強化することができる。

また、デージーネットでは、メールサーバーセキュリティ診断サービス『MSchecker』(https://mschecker.jp/![]() )を企業に向け無料で提供している。このサービスでは、2022年6月から、新たなセキュリティのチェック項目としてDMARC対応を追加した。テレワーク、Webを用いた会議などの企業の働き方の変化に伴ってウイルスの攻撃や感染が起こっているという事例もある。そうした新たな問題にも対応している。

)を企業に向け無料で提供している。このサービスでは、2022年6月から、新たなセキュリティのチェック項目としてDMARC対応を追加した。テレワーク、Webを用いた会議などの企業の働き方の変化に伴ってウイルスの攻撃や感染が起こっているという事例もある。そうした新たな問題にも対応している。

これらの取り組みは、迷惑メール対策、セキュリティ対策の面で大きな貢献をしている。

【カテゴリ】:認証 セキュリティ メール関連技術 標的型攻撃対策

【Webセミナー】Nextcloudコラボレーション活用セミナー~オンラインストレージで人と人をつなぐ情報共有基盤~

| 日程: | 5月21日(木)Webセミナー「BigBlueButton」を使用します。 |

| 内容: | 今回は、オンラインストレージにとどまらず、カレンダーやチャット、さらにはONLYOFFICEによる共同編集まで実現できる「Nextcloud」をご紹介します。 |

| ご興味のあるかたはぜひご参加ください。 | |

関連用語

DMARCに関連するページ(事例など)

- 日本企業のメールセキュリティ対策調査結果すでに30%の企業がDMARCに対応DX時代に必要不可欠なセキュリティ強化を推進

- メールサーバのセキュリティを無料でチェックできる『MSchecker』、新たに“DMARCチェック項目”追加〜日本企業のメールセキュリティ強化の判断材料に〜

- 「SpamGuard」DMARCのチェックが可能に 送信者認証と連携しスパム対策を強化

- Googleメール送信者ガイドラインに対応したDMARC設定の導入事例

- 山口ケーブルビジョン様へDMARCレポート解析サーバの導入事例

- OSSアプライアンスサーバ[DMARCレポート可視化ツール]

- Rspamdの「DMARCモジュール」

- DMARCレポート解析ツール〜parsedmarc〜

- parsedmarc調査報告書

- 無料資料ダウンロード「OSSによる送信ドメイン認証の対応方法」